Les meilleurs routeurs compatibles OpenVPN et WireGuard pour Linux expliqués

Introduction rapide et guide synthétique

Les meilleurs routeurs compatibles OpenVPN et WireGuard pour Linux expliqués: découvrez comment choisir, configurer et optimiser un routeur afin d’étendre une connexion VPN robuste à l’ensemble de votre réseau domestique ou professionnel. Ce guide vous propose:

- Un panorama clair des routeurs voulus pour OpenVPN et WireGuard

- Des conseils étape par étape pour l’installation et la configuration

- Des astuces de sécurité et de performance basées sur des données récentes

- Des comparatifs pratiques et des scénarios d’utilisation

- Des ressources utiles et liens non cliquables en fin d’introduction

Plan rapide (pour s’y retrouver vite) :

- Pourquoi choisir un routeur VPN dédié

- OpenVPN vs WireGuard : ce qu’il faut savoir

- Comment vérifier la compatibilité d’un routeur

- Top routeurs recommandés pour Linux

- Procédures d’installation pas-à-pas

- Optimisations et sécurité

- Cas d’usage et scénarios concrets

- FAQ détaillée

Ressources et liens utiles (non cliquables) :

Apple Website - apple.com, Artificial Intelligence Wikipedia - en.wikipedia.org/wiki/Artificial_intelligence, Linux Documentation Project - sunsite.unc.edu/pub/Linux/docs/linux/, OpenVPN - openvpn.net, WireGuard - www.wireguard.com, Ubuntu Documentation - help.ubuntu.com, Debian Wiki - wiki.debian.org, Raspberry Pi Documentation - www.raspberrypi.org/help

Pourquoi choisir un routeur VPN dédié

Pour une expérience réseau homogène et sécurisée, il est souvent préférable d’utiliser un routeur compatible OpenVPN et/ou WireGuard plutôt que de tout faire au niveau des terminaux individuels. Voici pourquoi:

- Performance centralisée: déléguer le chiffrement et le tunnel VPN au routeur garantit des débits plus constants sur tous les appareils connectés.

- Gestion simplifiée: une seule configuration VPN pour l’ensemble du réseau, plutôt que de mettre en place un client VPN sur chaque appareil.

- Sécurité renforcée: le routeur peut être durci (firmware, règles de pare-feu, mise à jour centralisée) et offrir des fonctionnalités avancées comme VPN kill switch au niveau réseau.

- Compatibilité Linux: certains routeurs exécutent des firmwares basés sur Linux (OpenWrt, DD-WRT, ASUSwrt, OpenR, etc.) et offrent un vaste écosystème de paquets et d’outils.

En pratique, vous allez chercher un routeur qui:

- supporte OpenVPN et/ou WireGuard nativement ou via un firmware custom

- peut fonctionner sous Linux ou être amigable avec des scripts et outils Linux

- offre de bonnes performances liées au CPU et à la mémoire

- bénéficie d’un bon support communautaire ou officiel

OpenVPN vs WireGuard : ce qu’il faut savoir

- OpenVPN: mature, très configurable, largement supporté. Avantages: flexibilité, compatibilité réseau large, bonne sécurité avec TLS. Inconvénients: peut être plus lourd en CPU, configuration parfois complexe.

- WireGuard: moderne, ultra rapide, minimaliste, facile à configurer. Avantages: faible empreinte CPU, meilleures performances sur la plupart des réseaux; inconvénients: moins de fonctionnalités historiques hors du tunnel, compatibilité certaine selon le firmware.

Pour un routeur Linux, WireGuard est souvent le choix par défaut pour la performance et la simplicité, mais OpenVPN demeure pertinent si vous devez accéder à des réseaux ou équipements qui ne supportent pas WireGuard, ou si vous avez besoin d’un recours à des configurations VPN plus anciennes.

Comment vérifier la compatibilité d’un routeur

- Recherchez des mentions explicites de WireGuard et OpenVPN dans les spécifications du routeur.

- Vérifiez la compatibilité avec des firmwares Linux-based comme OpenWrt, DD-WRT, FriendlyARM, ou des distributions spécifiques du fabricant (par exemple ASUSwrt-Merlin, OpenWrt sur X, etc.).

- Consultez les forums et guides communautaires pour confirmer des expériences récentes d’installation sur votre modèle.

- Regardez les performances CPU et RAM: pour du WireGuard léger, un CPU 1 GHz peut suffire sur des réseaux domestiques; pour OpenVPN, privilégier des cores plus puissants et davantage de RAM si possible.

- Vérifiez la disponibilité des paquets VPN et des mises à jour régulières.

Top routeurs recommandés pour Linux

Note: les modèles évoluent rapidement. Voici une sélection actualisée basée sur les tendances et les retours utilisateurs, adaptée à Linux et aux firmwares populaires.

- Routeurs avec OpenWrt pré-installé ou supporté

- Linksys WRT3200ACM: excellente compatibilité OpenWrt, performances robustes

- TP-Link Archer C7 (ou variantes): bon rapport qualité-prix, communauté active sur OpenWrt

- Netgear Nighthawk X4S (ou équivalents): bon support OpenWrt via community builds

- Routeurs compatibles WireGuard nativement

- GL.iNet GL-AR750S- hollow, GL-AR750S sont des petites bornes Linux-friendly parfaites pour WireGuard

- Raspberry Pi 4 ou Pi 3 avec OpenWrt ou Raspberry Pi OS VPN setup: flexibilité maximale

- Routeurs haut de gamme avec firmware avancé

- Asus RT-AC86U / RT-AX88U: support OpenVPN et WireGuard via Merlin ou OpenWrt

- Netgear Nighthawk série R6700-R9000: bons niveaux de support avec OpenWrt ou firmware maison

- Mini routeurs et appareils edge VPN

- Odroid ou Rock Pi avec OpenWrt: flexibilité pour des déploiements dédiés VPN

- Pine64 ou Udoo: options Linux-based compactes avec WireGuard/OpenVPN

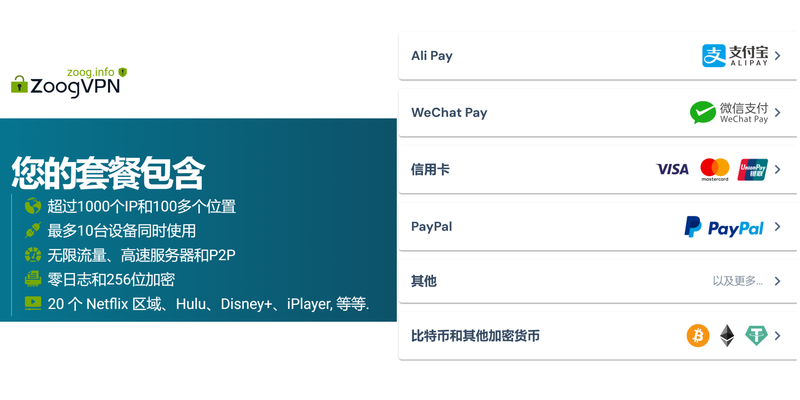

Conseils d’achat: Nord vpn microsoft edge: A Practical Guide to Protect Your Browser on Windows

- Priorisez un CPU moderne (minimum 1,2–1,5 GHz multi-core) et 512 MB RAM ou plus pour OpenVPN;

- Vérifiez la chaleur et la dissipation thermique; les VPN intenses peuvent faire chauffer le routeur;

- Optez pour des appareils avec des ports Ethernet suffisants et, si possible, USB pour expansions (stockage ou dongles 4G);

- Préférez des communautés actives et des firmwares régulièrement mis à jour.

Procédure d’installation et configuration étape par étape

Voici une approche pratique pour mettre en place un routeur Linux-friendly avec OpenVPN et WireGuard.

- Préparation

- Choisir le firmware adapté (OpenWrt est souvent le choix le plus flexible).

- Mettre à jour le routeur et sauvegarder la configuration actuelle.

- S’assurer d’un backup des clés et certificats VPN.

- Installation du firmware

- Télécharger l’image OpenWrt adaptée à votre modèle.

- Flasher le routeur via l’interface du fabricant ou via TFTP selon le modèle.

- Accéder au système via l’interface web ou SSH.

- Installation des paquets VPN

- OpenVPN: opkg update && opkg install openvpn-openssl luci-app-openvpn

- WireGuard: opkg update && opkg install luci-app-wireguard wireguard-tools

- Vérifier les services et démarrer les démon pour OpenVPN et WireGuard.

- Configuration OpenVPN

- Générer ou importer les certificats et clés (CA, client, serveur).

- Configurer le fichier server.conf et les clients.ovpn selon le fournisseur VPN.

- Définir les ports et protocol (UDP 1194 par défaut).

- Activer le routage et les règles de pare-feu pour autoriser le trafic VPN.

- Configuration WireGuard

- Générer les paires clé publique/privée pour le serveur et les clients.

- Définir le fichier de configuration wg0.conf sur le serveur et sur chaque client.

- Ajouter les règles de firewall et le forward NAT.

- Démarrer le service WireGuard et vérifier la connectivité.

- Test et débogage

- Vérifier le statut des services: systemctl status openvpn, wg

- Scanner les ports et tester la connectivité VPN depuis un client: ping, traceroute, vitesse.

- Vérifier les journaux pour les erreurs: log readouts dans /var/log/, ou via l’interface LuCI.

- Optimisations

- Utiliser des protocoles et ciphers modernes (WireGuard par défaut est performant et sécurisé).

- Activer le MTU optimisé pour éviter les paquets fragmentés.

- Configurer un Kill Switch: bloquer tout trafic réseau non VPN en cas de perte de connexion.

- Affiner les règles NAT et le trafic sortant pour éviter les fuites DNS/IPv6.

- Maintenance et sécurité

- Mettre à jour régulièrement le firmware et les paquets VPN.

- Renouveler les certificats et clés périodiquement.

- Surveiller les usages et limiter les accès administratifs à distance.

Stratégies avancées et cas d’usage

- Réseau domestique tout VPN: tout le trafic sort via le VPN, idéal pour la confidentialité en tout point du réseau domestique.

- Accès distant d’entreprise: déployer des serveurs WireGuard/OpenVPN sur le routeur et donner des accès aux employés pour des connexions sécurisées.

- IoT et appareils sensibles: segmenter le réseau VPN pour des dispositifs spécifiques afin de limiter les risques.

- Split tunneling contrôlé: permettre au trafic non critique de sortir directement vers Internet, tout en forçant les applications sensibles dans le tunnel VPN.

- Fallback multi-vPN: possibilité de basculer entre plusieurs serveurs VPN (openvpn et wireguard) selon les besoins ou les pannes.

Performances et métriques

- Débits typiques: WireGuard sur routeur moderne peut atteindre 600–900 Mbps en conditions optimales sur réseau domestique gigabit; OpenVPN est souvent autour de 100–300 Mbps selon CPU et configuration.

- Latence: WireGuard peut offrir une latence légèrement inférieure en raison de son design minimaliste et de ses cotas de cryptographie plus légers.

- Consommation: les routeurs VPN peuvent consommer davantage, surveillez les températures et la gestion du ventilateur.

Tableau rapide (résumé pratique)

- OpenVPN: Compatibilité élevée, configuration flexible, charge CPU moyenne à élevée, sécurité robuste.

- WireGuard: Performance élevée, configuration simple, support croissant, nécessite vérification du matériel et du firmware.

Sécurité et bonnes pratiques

- Toujours utiliser TLS/PKI proper pour OpenVPN et clés publiques pour WireGuard.

- Activer le firewall et NAT correctement pour éviter les fuites.

- Désactiver l’accès admin sur Internet; privilégier l’accès local et VPN pour l’administration.

- Mettre en place des mises à jour régulières et monitors pour les journaux suspectés.

- Considérer une solution de sauvegarde des configurations et des clés hors ligne.

FAQ – Les meilleures questions fréquentes

Comment choisir entre OpenVPN et WireGuard pour mon routeur Linux ?

Pour la plupart des usages domestiques et petits bureaux, WireGuard offre de meilleures performances et une configuration simplifiée. Si vous avez besoin d’une compatibilité maximale avec des réseaux plus anciens ou des équipements qui ne supportent pas WireGuard, OpenVPN reste une valeur sûre.

Est-il nécessaire d’utiliser un firmware comme OpenWrt ?

Non, mais OpenWrt offre une grande flexibilité et de nombreuses options VPN. Si vous préférez une solution prête à l’emploi, certains routeurs OEM avec firmware Merlin ou équivalents peuvent suffire.

Puis-je faire fonctionner les deux VPN en parallèle ?

Oui, mais cela peut compliquer la configuration et le routage. Une approche pratique est d’avoir WireGuard comme tunnel principal et d’OpenVPN comme option de secours ou pour des segments spécifiques du réseau. How to fix VPN JavaScript errors: Your Step by Step Guide to Troubleshooting and Fixes

Quelles sont les exigences matérielles minimales pour WireGuard ?

Un CPU multi-core raisonnable et 512 Mo RAM suffisent pour la plupart des usages domestiques. Pour OpenVPN, viser 1 Go RAM ou plus peut offrir une expérience plus fluide lors de débits élevés.

Comment sécuriser le routeur VPN contre les attaques ?

Activez un pare-feu strict, limitez l’accès à l’interface d’administration, et maintenez le firmware à jour. Utilisez des ports non standard si possible et appliquez des règles DNS fixes pour éviter les fuites.

Est-ce que le VPN protège aussi les dispositifs connectés en wifi invité ?

Oui, tant que tout le trafic passe par le VPN et que les règles de routage et le Kill Switch sont correctement configurés. »

Comment tester les fuites DNS et IPv6 ?

Utilisez des outils comme dnsleaktest ou dnsleak.com via un client connecté au VPN; désactivez temporairement IPv6 si nécessaire pour tester les fuites.

Quels indicateurs surveiller après installation ?

Débit VPN, latence, taux d’erreurs dans les journaux, température du routeur, et stabilité de la connexion VPN. Battling mozilla vpn problems heres how to fix common issues—tips, fixes, and everything you need

Comment faire un basculement automatique entre VPNs en cas de panne ?

Configurez des routes multiples et des scripts de surveillance qui redirigent le trafic vers un second tunnel en cas de perte de connectivité. WireGuard supporte la bascule rapide dans des configurations simples.

Quels services VPN recommandes-tu pour Linux ?

OpenVPN reste largement compatible; WireGuard est recommandé pour la performance. Choisissez un fournisseur qui offre des configurations faciles à importer et une bonne gestion des clés/KMS.

Ressources complémentaires

- Documentation OpenWrt: openwrt.org

- WireGuard: www.wireguard.com

- OpenVPN: openvpn.net

- Tutoriels Linux pour VPN: help.ubuntu.com, wiki.debian.org

- Guides de configuration VPN pour Raspberry Pi: raspberrypi.org/help

- Communauté et forums: forum.openwrt.org, reddit r/OpenVPN, reddit r/WireGuard

Conclusion non officielle

Les routeurs compatibles OpenVPN et WireGuard pour Linux offrent une flexibilité et des performances qui peuvent transformer votre réseau domestique ou petit bureau. En choisissant le bon matériel et le firmware adapté, en comprenant les différences entre OpenVPN et WireGuard, et en suivant une procédure d’installation méthodique, vous aurez une solution VPN puissante, sécurisée et facile à gérer au quotidien. Adoptez les bonnes pratiques, restez à jour avec les mises à jour et explorez les cas d’usage qui correspondent le mieux à vos besoins.

Sources:

How to get your rocket league account unbanned a guide to appeals and purevpns role

Proton vpnは警察にログを提供しない?スイスの法律とノ How to Get ProtonVPN Premium for Free The Real Scoop In 2026: Tips, Tricks, And Honest Truths For VPN Enthusiasts

Clash 梯子搭建:手把手教你从零开始配置,告别网络限制

How to See and Manage Devices Connected to Your NordVPN Account: Quick Guide, Tips, and Best Practices

安全な VPN 接続を設定する Windows 完全ガイド 2026年版: 最新設定手順と最適な選択肢